安全小白系统自学计算机科学与黑客技术的路径指南

对于安全小白而言,系统自学计算机科学和黑客技术(更准确地说,是信息安全或网络安全技术)需要一个循序渐进、理论与实践并重的学习路径。这并非一蹴而就,而是需要耐心、持续的投入和对知识的深度理解。以下是一个系统化的自学框架,旨在帮助你从零基础迈向信息安全领域。

第一阶段:夯实计算机科学基础(基石阶段)

这是最关键的一步,绝不能跳过。没有扎实的计算机科学基础,后续的安全学习如同空中楼阁。

- 计算机系统与网络基础:理解计算机如何工作。学习计算机组成原理(CPU、内存、I/O)、操作系统(特别是Linux/Windows的基本原理和命令行操作)、计算机网络(TCP/IP协议栈、HTTP/HTTPS、DNS、路由交换等)。推荐资源:《深入理解计算机系统》、Coursera上的《计算机导论》课程、以及通过网络模拟器(如GNS3、Packet Tracer)实践网络知识。

- 编程与脚本语言:掌握至少一门系统级语言和一门脚本语言。

- Python:几乎是安全领域的“瑞士军刀”,用于自动化、漏洞利用、数据分析等。从基础语法学起,逐步掌握面向对象、网络编程、模块使用。

- C语言:理解内存管理、指针、缓冲区等底层概念,这对理解漏洞(如栈溢出)至关重要。

- 补充:Bash/Shell脚本(Linux自动化)、JavaScript(Web安全必备)也值得学习。

- 数据结构与算法:虽然不直接涉及攻击,但能极大锻炼逻辑思维和问题解决能力,对编写高效工具和理解复杂系统有帮助。

第二阶段:聚焦信息安全核心技术(转型阶段)

在打好基础后,可以开始定向学习安全知识。

- Web安全:这是最常见的攻击面。系统学习OWASP Top 10漏洞(如SQL注入、XSS、CSRF、文件上传漏洞等)。通过搭建靶场(如DVWA、WebGoat)进行手把手练习,理解漏洞原理、利用方式和修复方案。

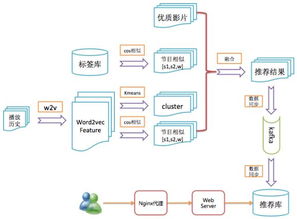

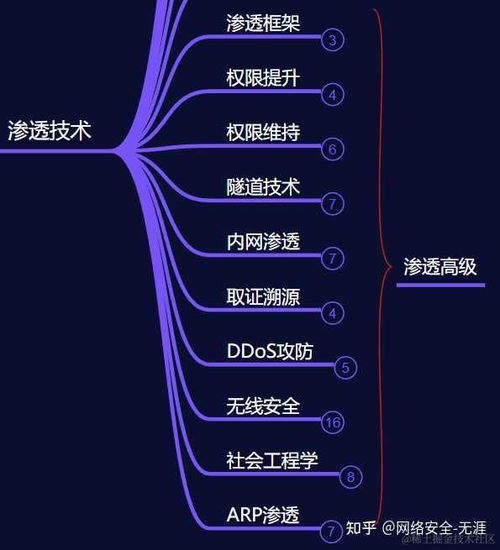

- 系统安全与渗透测试:学习渗透测试的方法论(如PTES)。掌握信息收集、漏洞扫描、漏洞利用、权限维持、内网渗透等流程。工具方面,熟悉Kali Linux中的常用工具(如Nmap、Metasploit、Burp Suite、Wireshark),但更重要的是理解工具背后的原理。

- 逆向工程与漏洞分析:进阶方向。学习汇编语言(x86/x64)、使用调试器(如GDB、x64dbg、OllyDbg)和反编译工具(如IDA Pro、Ghidra)分析软件行为,理解漏洞成因(如栈溢出、格式化字符串漏洞)。

- 密码学基础:理解对称/非对称加密、哈希函数、数字签名的原理及其在安全中的应用(如SSL/TLS)。

第三阶段:实践、社区与持续学习(成长阶段)

- 沉浸式实践:

- CTF(夺旗赛):在CTFtime上寻找适合新手的比赛,这是锻炼实战能力的绝佳平台,涵盖Web、Pwn、Reverse、Crypto、Misc等方向。

- 漏洞赏金平台:在具备一定能力后,可以在HackerOne、Bugcrowd等平台(遵循规则)进行负责任的漏洞挖掘。

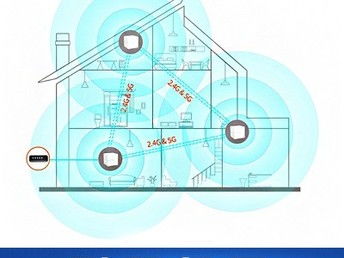

- 家庭实验室:使用VirtualBox/VMware搭建自己的实验环境,模拟真实网络进行攻防演练。

- 融入社区:关注安全博客(如安全客、FreeBuf)、订阅漏洞公告(如CVE)、参与GitHub上的开源安全项目、加入相关论坛和社群。保持对行业动态和技术趋势的敏感度。

- 法律与道德:这是自学的红线。必须学习并严格遵守《网络安全法》等相关法律法规。所有学习实践都应在自己完全可控的合法环境(如虚拟机、授权靶场)中进行。未经授权的测试是非法行为。树立正确的安全价值观——技术应用于防御和建设,而非破坏。

关于“计算机系统服务”

您提到的“计算机系统服务”可以理解为整个计算机科学基础和安全技术所支撑的实践领域。在自学过程中,你可以通过搭建和维护个人服务器(如使用云服务器搭建博客、VPN、蜜罐等)来深化对系统服务(如Web服务、数据库服务、DNS服务)配置、管理和安全加固的理解。这本身就是极佳的综合实践。

一个可持续的自学循环

学习基础理论 -> 针对性实践(靶场/实验)-> 挑战实战(CTF/合法测试)-> 复盘,查漏补缺 -> 学习新知识。保持好奇心和韧性,将问题分解,逐个攻克。记住,成为一名合格的安全专业人员,道路漫长但充满乐趣,扎实的基础和正确的伦理观将是你最可靠的向导。

如若转载,请注明出处:http://www.hjdr66.com/product/13.html

更新时间:2026-05-29 03:40:38